La NIS2, la cui adozione è prevista entro il 17 ottobre 2024, è una direttiva volta a sviluppare, uniformare ed integrare le capacità di Cybersecurity in tutti gli Stati membri dell’Unione Europea.

Essa mira innanzitutto a definire linee guida sulle strategie nazionali in tema di Cybersecurity, tramite la creazione di una rete di autorità competenti che svolgano attività di gestione delle crisi, fungano da punti di contatto e gestiscano team di risposta agli incidenti di sicurezza informatica (CSIRT).

Un altro tema importante, con un impatto diretto nel mercato, riguarda invece la definizione di misure di gestione dei rischi di Cybersecurity e di obblighi di segnalazione degli incidenti, nonché di sanzioni in caso di non conformità o mancata segnalazione. La platea di organizzazioni coinvolte, rispetto alla precedente direttiva NIS, si è notevolmente ampliata, ed è definita in base all’appartenenza a settori critici e alle dimensioni delle aziende.

I settori definiti come ad alta criticità sono:

- Energia

- Trasporti

- Bancario

- Infrastrutture dei mercati finanziari

- Sanitario

- Acqua potabile

- Acque reflue

- Infrastrutture digitali

- Gestione dei servizi ICT B2B

- Pubblica amministrazione

- Spazio

A questi si aggiungono ulteriori settori critici:

- Servizi postali e di corriere

- Gestione dei rifiuti

- Fabbricazione, produzione e distribuzione di sostanze chimiche

- Produzione, trasformazione e distribuzione di alimenti

- Fabbricazione (di sistemi medicali, elettronici, macchinari, mezzi di trasporto)

- Fornitura di servizi digitali

- Ricerca

La direttiva definisce dei soggetti essenziali che comprendono, fra gli altri, le grandi aziende appartenenti ai settori ad alta criticità, i fornitori di alcuni servizi di rete e telecomunicazioni e qualsiasi soggetto che uno Stato membro identifichi come operatore di servizi essenziali.

La platea si allarga se consideriamo i soggetti importanti: questi includono le aziende, anche di piccole dimensioni, operanti in tutti i settori critici, o comunque riconosciute come importanti dagli Stati membri per via del potenziale impatto di una perturbazione dei loro servizi.

I soggetti essenziali ed importanti devono sostanzialmente applicare le medesime misure, mentre le differenze tra i due riguardano il monitoraggio dell’applicazione e l’entità delle sanzioni in caso di inadempienza.

È dunque chiaro che la NIS2 si rivolge direttamente ad una fetta consistente del tessuto economico europeo, e se guardiamo alle possibili diramazioni troviamo che la lista si amplia ulteriormente: i soggetti essenziali e importanti hanno, infatti, l’obbligo di verificare che anche i propri fornitori adottino misure di Cybersecurity adeguate e proporzionate.

Quali sono le misure che i soggetti essenziali e importanti devono applicare?

La direttiva NIS2 fornisce alcune linee guida sulla gestione dei rischi di Cybersecurity, che si concentrano nell’articolo 21, paragrafo 2, e sono:

a) politiche di analisi dei rischi e di sicurezza dei sistemi informatici;

b) gestione degli incidenti;

c) continuità operativa, come la gestione del backup e il ripristino in caso di disastro, e gestione delle crisi;

d) sicurezza della catena di approvvigionamento, compresi aspetti relativi alla sicurezza riguardanti i rapporti tra ciascun soggetto e i suoi diretti fornitori o fornitori di servizi;

e) sicurezza dell’acquisizione, dello sviluppo e della manutenzione dei sistemi informatici e di rete, compresa la gestione e la divulgazione delle vulnerabilità;

f) strategie e procedure per valutare l’efficacia delle misure di gestione dei rischi di cibersicurezza;

g) pratiche di igiene informatica di base e formazione in materia di cibersicurezza;

h) politiche e procedure relative all’uso della crittografia e, se del caso, della cifratura;

i) sicurezza delle risorse umane, strategie di controllo dell’accesso e gestione degli attivi;

j) uso di soluzioni di autenticazione a più fattori o di autenticazione continua, di comunicazioni vocali, video e testuali protette e di sistemi di comunicazione di emergenza protetti da parte del soggetto al proprio interno, se del caso.

Ciascuno di questi punti può essere applicato tramite misure organizzative e tecnologiche, trovando una mappatura con le diverse soluzioni presenti nel mercato.

Il supporto di ZAIUX Evo alla compliance

Vediamo, in particolare, che il punto f) pone un focus sulla validazione dell’efficacia delle misure di sicurezza adottate, mettendo alla prova la propria postura difensiva.

Una metodologia molto efficace, da questo punto di vista, consiste nel simulare attacchi informatici alle infrastrutture, così da far emergere eventuali criticità attraverso prove sul campo.

In questo, i soggetti interessati dalla NIS2 possono trovare un valido alleato in ZAIUX® Evo, la soluzione Pikered di Breach & Attack Simulation (BAS).

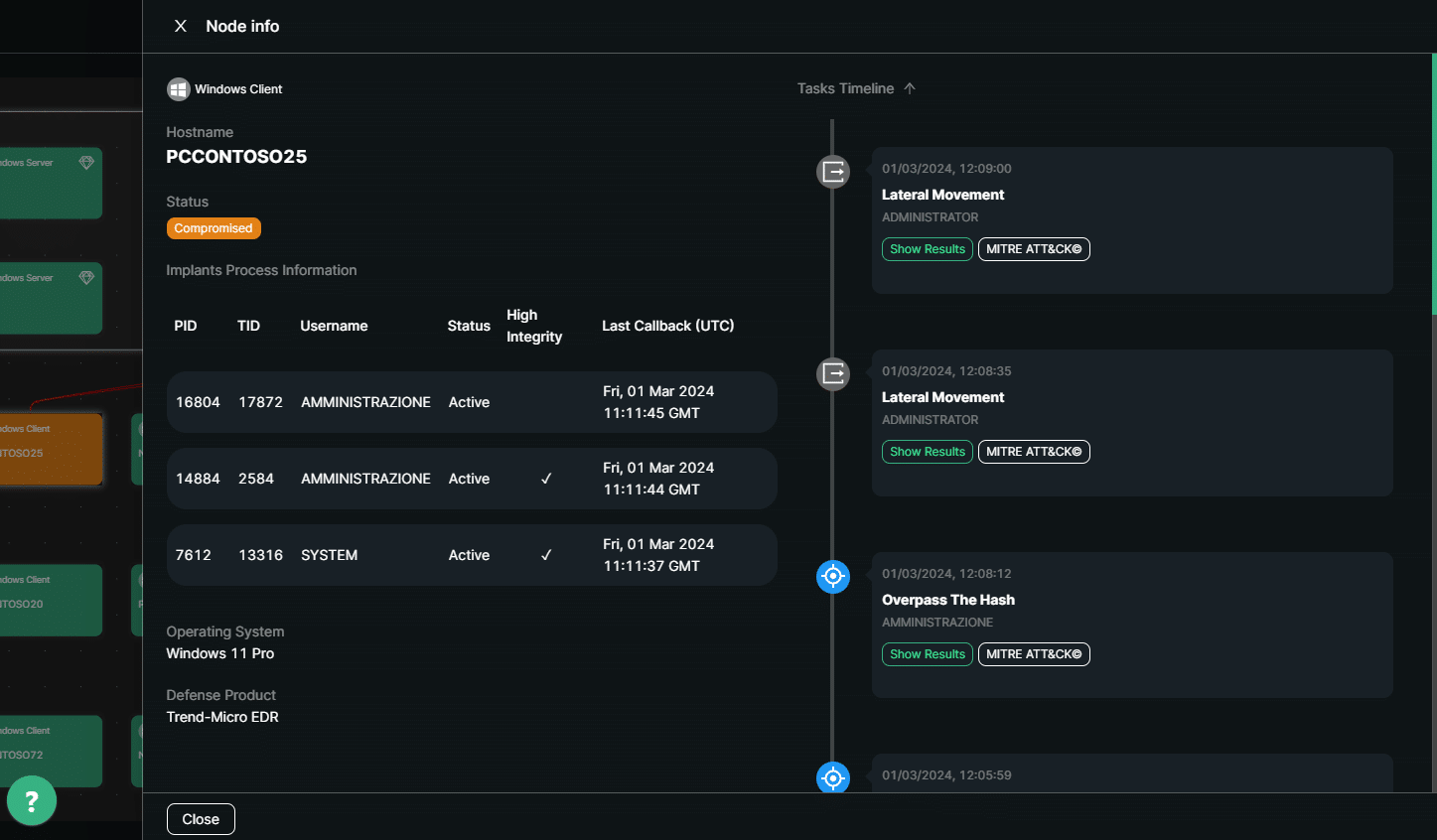

Grazie alla piattaforma ZAIUX Evo, è possibile emulare uno scenario di attacco in cui un attore malevolo abbia ottenuto un primo accesso ad una infrastruttura MS Active Directory, ad esempio tramite una campagna di phishing. Il software è quindi in grado di sfruttare vettori d’attacco avanzati per cercare di muoversi all’interno della rete e aumentare i propri privilegi, eseguendo al contempo tecniche che simulano l’esfiltrazione di informazioni e il deploy controllato di un Ransomware; il tutto attraverso un malware comandato da un server di Command and Control esterno, come in un vero attacco. Ciò consente di valutare la reale capacità delle soluzioni e dei team di difesa nel rilevare e bloccare le minacce, andando a verificare l’adeguatezza delle misure di gestione della Cybersecurity.

Grazie alla sua semplicità e scalabilità, ZAIUX Evo è la soluzione BAS ideale per gli MSP che devono aiutare i propri clienti nel raggiungimento della compliance a NIS2. La gestione è infatti completamente centralizzata in un’unica interfaccia Web, e la configurazione ed esecuzione di un BAS non richiede né competenze di Cybersecurity né deploy di alcun tipo, dato che l’attività è avviata come un’infezione da malware, con il semplice avvio di un eseguibile.

Al termine di ciascun BAS, ZAIUX Evo genera un report chiaro e conciso, che può essere utilizzato per guidare le azioni di Remediation: questo grazie anche alla mancanza di falsi positivi, dato che tutte le tecniche sono eseguite concretamente, in scenari d’attacco realistici.

Inoltre, il modello di business di ZAIUX Evo lo rende facilmente adattabile alle diverse esigenze. La distribuzione avviene, infatti, per mezzo di Token di esecuzione, ciascuno dei quali consente un BAS completo su un dominio Active Directory. Questo permette di dimensionare la frequenza delle simulazioni in base alla rapidità di applicazione delle mitigazioni tra un BAS e l’altro, adattandosi quindi anche a diversi scenari di criticità e possibilità di spesa delle organizzazioni coinvolte nell’imminente applicazione della NIS2, consentendo loro di attuare un’efficace strategia di valutazione dell’efficacia delle tecnologie di Cybersecurity adottate.